Hackers colocam ameaça de extorsão em tráfego de ataque

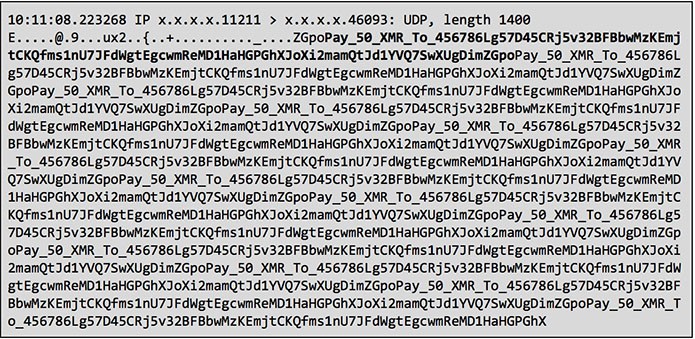

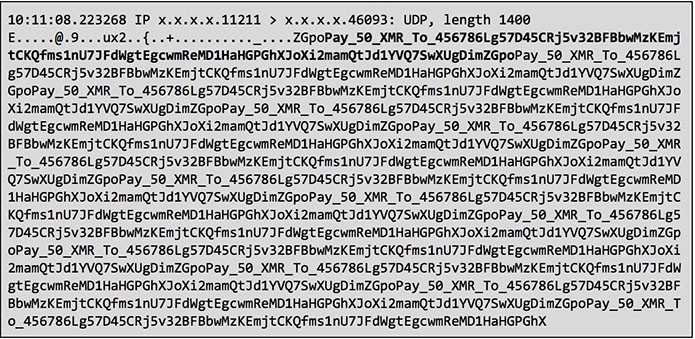

Criminosos estão utilizando uma nova técnica para amplificar ataques de negação de serviços — os ataques cuja finalidade é derrubar sites na web. Mas, além de terem quebrado o recorde de tráfego em ataques desse tipo, a nova onda de atividade maliciosa trouxe mais uma novidade, segundo a empresa especializada Akamai: o tráfego de ataque traz em si uma mensagem de extorsão, solicitando o pagamento de 50 criptomoedas Monero para que o ataque seja supostamente interrompido.Ataques de negação de serviço distribuída (DDoS, na sigla em inglês) inundam um site alvo com tráfego ilegítimo para congestionar a rede e impedir que internautas acessem a página. Nesses novos ataques, os alvos estão recebendo uma enxurrada de mensagens pedindo o pagamento — e essas mensagens são parte do que está congestionando a rede.A extorsão é o principal meio usado pelos criminosos para ganhar dinheiro com os ataques de negação de serviço. Como o ataque pode tirar do ar a principal fonte de renda de uma empresa, algumas companhias cedem à chantagem e pagam o que foi pedido. As 50 XMR (moedas Monero) solicitadas nos golpes recentes valem aproximadamente US$ 16 mil, ou R$ 53 mil.A Monero é uma moeda muito parecida com o Bitcoin, mas tem um foco maior no anonimato e um processo de mineração diferente do Bitcoin. Ambas as características vêm transformando a Monero na moeda preferida de golpistas na web: ela é mais anônima para receber pagamentos e sua mineração é mais lucrativa quando realizada de computadores comuns infectados com vírus.SAIBA MAISPor que criminosos roubam e mineram criptomoedas?Quadro com tráfego do ataque de negação de serviço. Trecho destacado se repete várias vezes dizendo “Pay 50 XMR to” (‘pague 50 Monero para’) e o endereço da carteira da moeda virtual. (Foto: Reprodução/Akamai)O mais comum, porém, é que os pedidos sejam feitos por e-mail, em muitos casos antes do ataque ocorrer. Nestes novos ataques, porém, é improvável que pagar surta qualquer efeito.”Não há qualquer indício de que eles estejam acompanhando as reações dos alvos aos ataques, nenhuma informação de contato, nenhuma instrução detalhada para avisar sobre o pagamento. Se alguma vítima depositar o valor solicitado na carteira virtual, duvidamos que os atacantes sequer saberiam de qual vítima o pagamento muito, e muito menos que parariam o ataque”, afirmou a Akamai. A empresa também não acredita que esses ataques em específico estejam senod realizados por causa de dinheiro. “Mesmo que eles pudessem identificar quem mandou o pagamento, duvidamos que parariam de atacar a vítima, pois o dinheiro nunca foi o objetivo”, disse a empresa.SAIBA MAISSites de vendas ilegais procuram alternativas ao BitcoinComo hackers tiram sites e serviços do ar: G1 ExplicaDe qualquer forma, incluir pedidos de extorsão no próprio tráfego ilegítimo que derruba o site é incomum, especialmente nos ataques amplificados. A amplificação é uma técnica que abusa do funcionamento de certos programas para potencializar ataques usando computadores de terceiros que estejam usando um software vulnerável. O ataque é “refletido”, porque o atacante envia uma mensagem especial a esses computadores, que então “refletem” o tráfego (amplificado) para o alvo verdadeiro.Em ataques de amplificação, o atacante normalmente não tem como controlar o conteúdo do tráfego que será remetido ao alvo. No caso dos ataques recentes, que se aproveitam do software memcached, é possível controlar o conteúdo dos dados que serão remetidos no ataque — e é assim que os golpistas conseguiram embutir o recado de extorsão no tráfego ilegítimo.O memcached é um programa de “bastidor”, usado para acelerar o processamento necessário para gerar uma página na web, o que na prática deixa um site mais rápido para ser acessado. O software jamais foi projetado para ser exposto à internet, mas os especialistas da Akamai detectaram cerca de 50 mil computadores com o memcached aberto. Os ataques devem continuar ocorrendo até que os administradores desses sistemas tomem providências.

Origem: G1 Tecnologia